在構建和管理企業網絡時,了解并掌握常見的網絡設備是網絡安全的基礎。這些設備共同協作,構成了數據流動的通道和安全防護的屏障。本章將重點介紹幾類關鍵的常見網絡設備及其在網絡安全架構中的角色。

一、 基礎連接與轉發設備

這類設備是網絡物理連接和數據轉發的基石。

- 網卡(NIC):終端設備接入網絡的接口,負責數據的發送與接收。其MAC地址是設備在數據鏈路層的唯一標識。

- 中繼器(Repeater):工作在物理層,用于放大和再生信號,以延長網絡傳輸距離。

- 集線器(Hub):本質是多端口中繼器。它將從一個端口收到的數據信號放大并廣播到所有其他端口,屬于沖突域設備,已逐漸被交換機取代。

- 網橋(Bridge):工作在數據鏈路層,可以連接兩個局域網段,并根據MAC地址進行數據幀的過濾和轉發,能分割沖突域。

二、 智能交換與路由設備

這類設備具備更高的智能,是實現高效、可控網絡的核心。

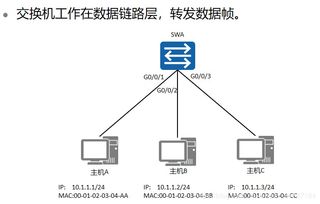

- 交換機(Switch):現代網絡的核心設備,工作在數據鏈路層(二層交換機)。它通過MAC地址表智能地將數據幀從源端口轉發到目標端口,而非廣播,從而有效地分割了沖突域和廣播域(在VLAN支持下)。三層交換機還具備網絡層路由功能。

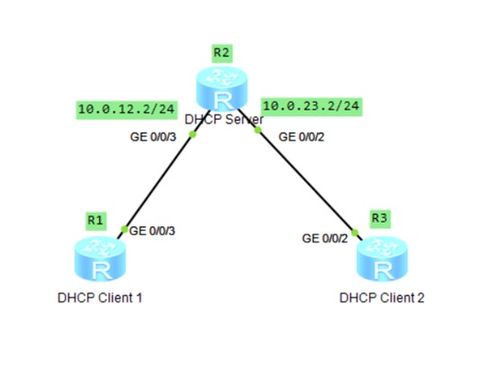

- 路由器(Router):工作在網絡層,是連接不同網絡的網關設備。它根據IP路由表決定數據包的最佳傳輸路徑,實現網絡間的互聯互通,并天然地分割廣播域。路由器是實施訪問控制策略(如ACL)的關鍵節點。

三、 安全與接入控制設備

這類設備專門用于增強網絡的安全性、可管理性和可靠性。

- 防火墻(Firewall):網絡安全的核心防線,部署在網絡邊界。它通過預設的安全策略(如基于源/目的IP、端口、協議等)對流經的網絡流量進行過濾和控制,實現“允許”、“拒絕”或“審計”等動作,以防止未授權訪問。

- 入侵檢測/防御系統(IDS/IPS):

- IDS:旁路部署,像“監控攝像頭”,實時監測網絡或系統中的異常流量和行為并發出警報,但不直接攔截。

- IPS:串聯部署,像“安檢門”,在檢測到攻擊時能夠主動丟棄惡意數據包或阻斷連接,實現實時防御。

- VPN網關:用于在公共網絡(如互聯網)上建立加密的專用通信隧道,實現遠程安全接入和站點間安全互聯,保障數據傳輸的機密性和完整性。

- 無線接入點(AP)與無線控制器(AC):

- AP:提供無線終端接入有線網絡的橋梁。

- AC:集中管理和控制多個AP,實現統一的無線配置、安全策略和用戶接入控制。

- 認證服務器(如RADIUS服務器):為網絡接入提供集中的身份認證、授權和計費服務,常與交換機、無線控制器等配合實現802.1X端口認證。

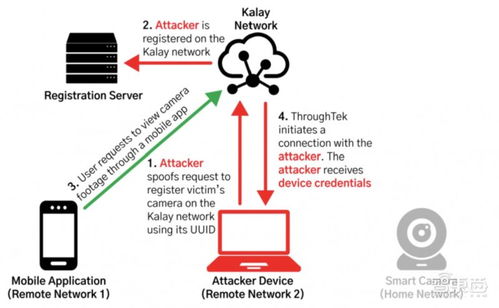

四、 與安全視角

從安全角度看,網絡設備本身也可能成為攻擊目標或跳板。因此,需注意:

- 設備安全加固:為所有網絡設備(尤其是路由器、交換機、防火墻)設置強密碼、關閉不必要的服務、及時更新固件、啟用日志審計。

- 最小權限原則:在交換機上劃分VLAN隔離廣播域;在路由器/防火墻上配置精確的訪問控制列表(ACL)。

- 防御縱深:不應只依賴單一設備(如邊界防火墻),而應構建由交換機端口安全、網絡隔離、入侵檢測、終端防護等多層設備和技術組成的縱深防御體系。

理解這些常見網絡設備的功能、工作層次及相互關系,是設計、部署和維護一個安全、穩定、高效網絡的基礎,也是HCIA安全認證考察的重要知識模塊。